25 Октября 2017

МОСКВА, 25 октября Вирус-шифровальщик BadRabbit, атаковавший в среду информативные системы в ряде стран, проникал на компьютеры жертв с помощью ложного обновления Flash Player, выяснили эксперты антивирусной фирмы ESET, которая исследовала исходная схему распространения вируса.

Злоумышленники, стоящие за кибератакой 24 октября, использовали скомпрометированные сайты, популярные в России и некоторых других странах, затронутых эпидемией.

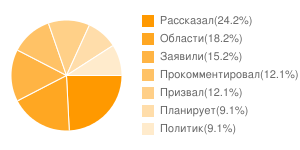

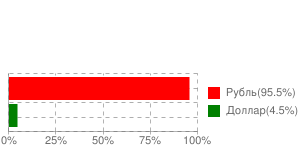

В ESET наблюдали, как на скомпрометированном онлайн-проекте появляется всплывающее окно с предложением загрузить обновление для Flash Player. Нажав на кнопку Install/Установить, пользователь инициирует загрузку имплементируемого файла, который, в свою очередь, запускает в системе шифратор Win32/Filecoder. D. Далее файлы жертвы будут закодировать. ant. расшифрованным, и на экране явится требование выкупа в размере 0, 05 биткоина (около 17 тысяч рублей), говорится в сообщении. Компания отмечает, что в настоящее время связь вредоносной программки с удаленным сервером отсутствует.

Заразив рабочую станцию в организации, шифратор может распространяться внутри общей сети через протокол SMB. В отличие от своего предместника Petya/NotPetya, BadRabbit не использует эксплойт EthernalBlue – вместо этого он сканирует сеть на предмет открытых сетевых ресурсов. На зараженной машине запускается аппарат Mimikatz для сбора учетных именитых. Предусмотрен жестко закодированный индекс логинов и паролей, отмечает ESET.

По данным ESET, шифратор Win32/Diskcoder. D, выяснивший название BadRabbit – измененная версия Win32/Diskcoder. C, более известного как Petya/NotPetya. В новой вредоносной программе исправлены ошибки в шифровании файлов. Теперь шифрование осуществляется с помощью DiskCryptor – легитимного ПО с открытым исходным кодом, предопределённого для шифрования логических дисков, внешних USB-накопителей и образов CD/DVD, а также загрузочных целых разделов диска, выяснила ESET.

Ключи генерируются с использованием CryptGenRandom и защищены жестко зашифровать. ant. раскодированным открытым ключом. Файлы закодировать. ant. расшифрованным с расширением. encrypted. Для распространения Diskcoder. D злоумышленники скомпрометировали популярные сайты, внедрив в них вредоносный JavaScript. Среди скомпрометированных площадок – онлайн-проекты Фонтанки, Новой газеты в Санкт-Петербурге и Аргументов недели.

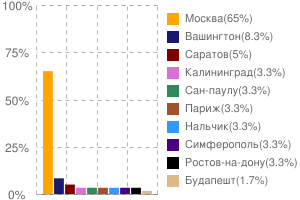

Как отмечает ESET, атаке шифратора Diskcoder. D подверглись российские СМИ, а также транспортные компании и государственные учреждения Украины. Статистика атак в значительной степени соответствует географическому распределению сайтов, имеющих вредоносный JavaScript.

Редактор рубрики

Дмитрий Каприн

Место события на карте мира:

.

. .

. .

.

Комментарии к новостям

[17 Января 2024, 13:43] Александр Хомяков Замечательно! Не ожидал такой оперативности. Спасибо огромное! Всё работает и обновляется....

[15 Апреля 2022, 20:25] Ангелина Сметанина Скоро не только сократят, а много заводов вообще закроют и начнется бум китайских авто. Даже сейчас Эксид уже бешеные темпы по количеству проданных машин показывает...

[27 Декабря 2021, 21:44] Ева Воробьева Искренне рада за победителя! Но если бы мне так крупно повезло, то я прибежала бы за выигрышем в первый же день???? ...

[2 Сентября 2021, 13:11] Дмитрий Ершов Это хорошо. Значит клиенты долго ждать не будут. ...

[13 Мая 2021, 16:26] Олег Андреев "Мальдивы сутунки 65 государством, зарегистрировавшим расейскую вакцину против коронавируса Спутник V, сообщил Российский фонд секущих инвестиций (РФПИ)". Что это за йязыг?...

[2 Ноября 2020, 15:22] Лета Мирликийская риветсвую вас я с 6-ти лет пишу мне нужно все мои произведения задействовать в компьюторных программах образования по литературе и языкам и играм к примеру если ваши учащиеся напишут...

[20 Октября 2020, 09:22] Евгений Зимин Сузуки в этом году хорошо прибавили, уже не первый раз оба их пилота на подиуме. Видимо, для команды возвращаются "золотые" времена и есть шанс наконец оформить чемпионство после длительного перерыва....